CNVD-ID CNVD-2022-73691 公开日期 2022-11-04 危害级别 高 (AV:N/AC:L/Au:N/C:N/I:N/A:C) 影响产品 Apache Kafka >=2.8.0,=3.0.0,=3.1.0,=3.2.0,

CNVD-ID CNVD-2022-73697 公开日期 2022-11-04 危害级别 中 (AV:N/AC:M/Au:N/C:N/I:P/A:N) 影响产品 WordPress Yooslider Yoo Slider plugin

唐朝实验室蜜网项目组 0x00 概述 redis是一款基于内存与硬盘的高性能数据库,在国内外被大型互联网企业、机构等广泛采用。但其一些安全配置经验却不如“LAMP”等成熟,所以很多国内企业、机构的redis都存在简单的空口令、弱密码等安全风险。 11月10号,国外安全研究者的一份文档展示,redis在未进行有效验证,并且服务器对外开启了SSH服务的前提下,攻击者有可能恶意登录服务器甚至进行提权操作(root权限) 通过与一些企业机构的沟通,已经发现了大量扫描与自动化攻击痕迹。 唐朝实验室蜜网项目组于11月10号的晚…

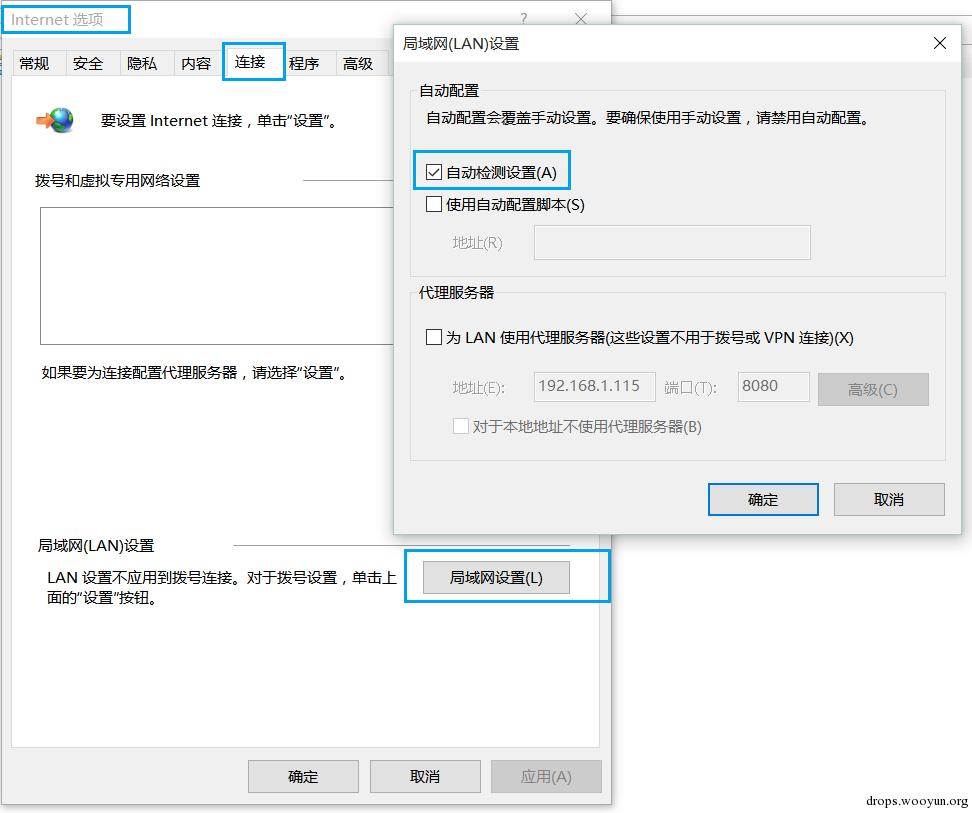

0x00 前言 WPAD 这项技术已经诞生了近十年的时间,其最大的优势就在于,在一个或多个局域网中,当需要为内网中的用户设置不同的代理服务器去连接互联网或者企业内网时,利用 WPAD 就能够灵活方便的进行配置。由于配置代理服务器的方式对于用户来说是透明的,无需用户手动操作的,因此,攻击者就可以利用这个特点使用 WPAD 进行内网的渗透。 利用 WPAD 进行内网渗透的技术已经出现了很多年了,一直没有变得像 ARP Spoof 等攻击方式那么流行,可能是由于常规的内网渗透中,如 Windows 域的渗透,攻击者只需拿…

Author:走位@阿里聚安全 0x00 前言 前段时间偶然学习了这篇文章: https://sploitfun.wordpress.com/2015/02/10/understanding-glibc-malloc/comment-page-1/ 该文是我近段时间以来读到的最好文章之一,文章浅显易懂,条例清晰,作为初学者的我从中学到了很多linux堆内存管理相关的知识。但是估计由于篇幅的限制,该文对很多难点一带而过,造成部分知识点理解上的困难。因此我决定以该文为蓝本,结合其他参考资料和自己的理解,写一篇足够详细、…